Un SOC au cœur de votre défense cyber

Le SOC Castelis constitue le pilier opérationnel de votre cybersécurité. Il combine supervision continue, expertise humaine et amélioration permanente de la détection pour anticiper les menaces et réagir efficacement aux incidents.

Supervision 24/7

Surveillance continue de votre SI pour détecter rapidement toute activité suspecte et suivre l'évolution des menaces grâce à des rapports de sécurité réguliers.

Détection avancée

Corrélation des logs et règles de détection enrichies, combinant scénarios connus et détection de comportements anormaux pour identifier les menaces émergentes ou ciblées.

Analyse avancée

Analyse des alertes par des analystes SOC expérimentés, appuyés par des mécanismes de machine learning pour affiner la détection, réduire les faux positifs et prioriser les incidents.

Réponse à incident

Accompagnement immédiat en cas d'incident par notre équipes CSIRT : isolation, analyse post-incident et recommandations concrètes pour limiter l'impact et éviter la récidive.

Cyber Threat Intelligence (CTI)

Veille continue sur les menaces, campagnes d'attaque et vulnérabilités afin d'anticiper les risques propres à votre environnement.

Threat Hunting

Chasse proactive aux menaces au sein de votre SI afin d'identifier des comportements malveillants non détectés par les règles classiques.

/ Une défense cyber structurée et continue

Notre méthodologie SOC repose sur une approche progressive et éprouvée, depuis l’intégration des sources jusqu’à l’amélioration continue des capacités de détection et de réponse, sans rupture opérationnelle.

Onboarding

Intégration des sources de logs, cadrage des périmètres et définition des scénarios de détection prioritaires.

Collecte & corrélation

Centralisation des journaux, normalisation des logs et mise en place des règles de corrélation adaptées à votre SI et à vos risques.

Détection & analyse

Surveillance continue, qualification des alertes et analyse approfondie par les analystes SOC.

Réponse & remédiation

Gestion des incidents, recommandations de remédiation et accompagnement à la résolution.

Amélioration continue

Enrichissement des règles, retours d'expérience et adaptation aux nouvelles menaces.

/ Tech stack

Le SOC s’appuie sur un SIEM au cœur d’un écosystème d’outils de détection et de réponse, intégrés à votre environnement existant pour garantir fiabilité, performance et évolutivité.

/

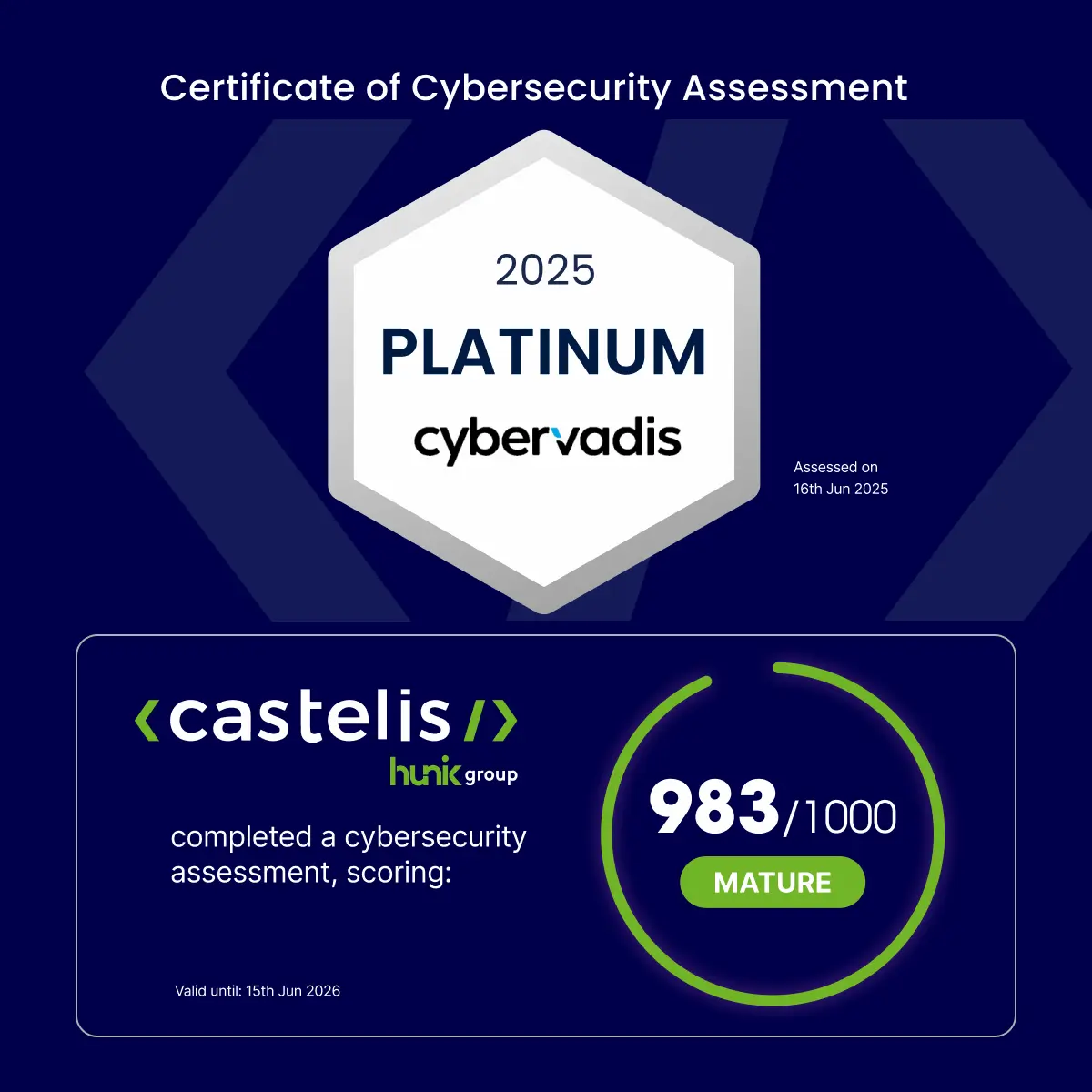

Reconnaissance et exigences élevées en cybersécurité

Castelis est titulaire de la médaille Platine CyberVadis 2025 (983/1000) et certifié ISO 27001:2022, attestant d’un haut niveau de maturité en cybersécurité et en gouvernance.

Pour nos clients, c’est l’assurance de s’appuyer sur un SOC opéré par un partenaire certifié, engagé dans une démarche d’amélioration continue et aligné avec les meilleures pratiques du marché.

/

Questions fréquentes — SOC

Les outils de sécurité génèrent des alertes, mais sans analyse humaine continue, leur efficacité reste limitée. Un SOC apporte une supervision 24/7, une qualification experte des alertes, une réduction des faux positifs et une capacité de réponse structurée en cas d’incident.

Oui. Notre SOC est dimensionné selon le périmètre et la maturité cyber du client. Il peut couvrir un SI complexe de grand groupe comme répondre aux besoins d’organisations plus petites souhaitant une surveillance continue sans équipe interne dédiée.

En cas d’incident avéré, les analystes SOC qualifient la menace, alertent les équipes concernées et accompagnent les actions de containment. Une analyse post-incident est ensuite menée avec des recommandations concrètes.

Parlons de votre projet