Évaluez et renforcez votre SI

La robustesse d’un SI ne se décrète pas, elle se teste. Nous intervenons sur les fondations techniques de votre sécurité pour identifier les failles, éprouver les défenses et renforcer les mécanismes de protection.

Audit d'architecture SI

Analyse des architectures réseau et système pour évaluer la cohérence, la segmentation et la robustesse globale du SI face aux menaces.

Audit de configuration

Évaluation des configurations des systèmes, équipements et applications afin d'identifier les écarts, faiblesses et risques liés aux paramétrages.

Audit applicatif & code

Analyse des applications et du code source pour détecter les vulnérabilités, mauvaises pratiques et risques de sécurité dès les phases de développement.

Déploiement des protections

Intégration de solutions de sécurité pour les postes, serveurs, réseaux et applications afin de renforcer la protection contre les menaces connues et émergentes.

Tests d'intrusion

Simulations d'attaques en conditions réelles pour évaluer la résistance des systèmes et mesurer l'exposition aux risques.

Purple Exercise

Exercices collaboratifs Red Team / Blue Team visant à tester les capacités de détection et à améliorer les mécanismes de défense existants.

/ Une approche technique structurée et ciblée

Notre méthodologie s’appuie sur une approche progressive et pragmatique, permettant de diagnostiquer l’existant, de tester la sécurité en conditions réelles et de renforcer efficacement les dispositifs techniques.

Cadrage

Définition du périmètre, des objectifs de sécurité et des contraintes techniques de l'environnement audité.

Analyse technique

Réalisation des audits d'architecture, de configuration et applicatifs pour identifier les failles et zones de risque prioritaires.

Renforcement ciblé

Mise en œuvre ou ajustement des dispositifs de protection techniques en fonction des vulnérabilités identifiées.

Tests de sécurité

Réalisation de tests d'intrusion ou d'exercices Purple Team pour évaluer la résistance réelle du SI après renforcement.

Restitution & priorisation

Analyse des résultats, restitution claire des vulnérabilités et priorisation des actions correctives à court et moyen terme.

/ Tech stack

Nos interventions s’appuient sur des outils éprouvés de protection, d’audit et de test, choisis pour leur efficacité et adaptés aux contraintes réelles de votre système d’information.

/

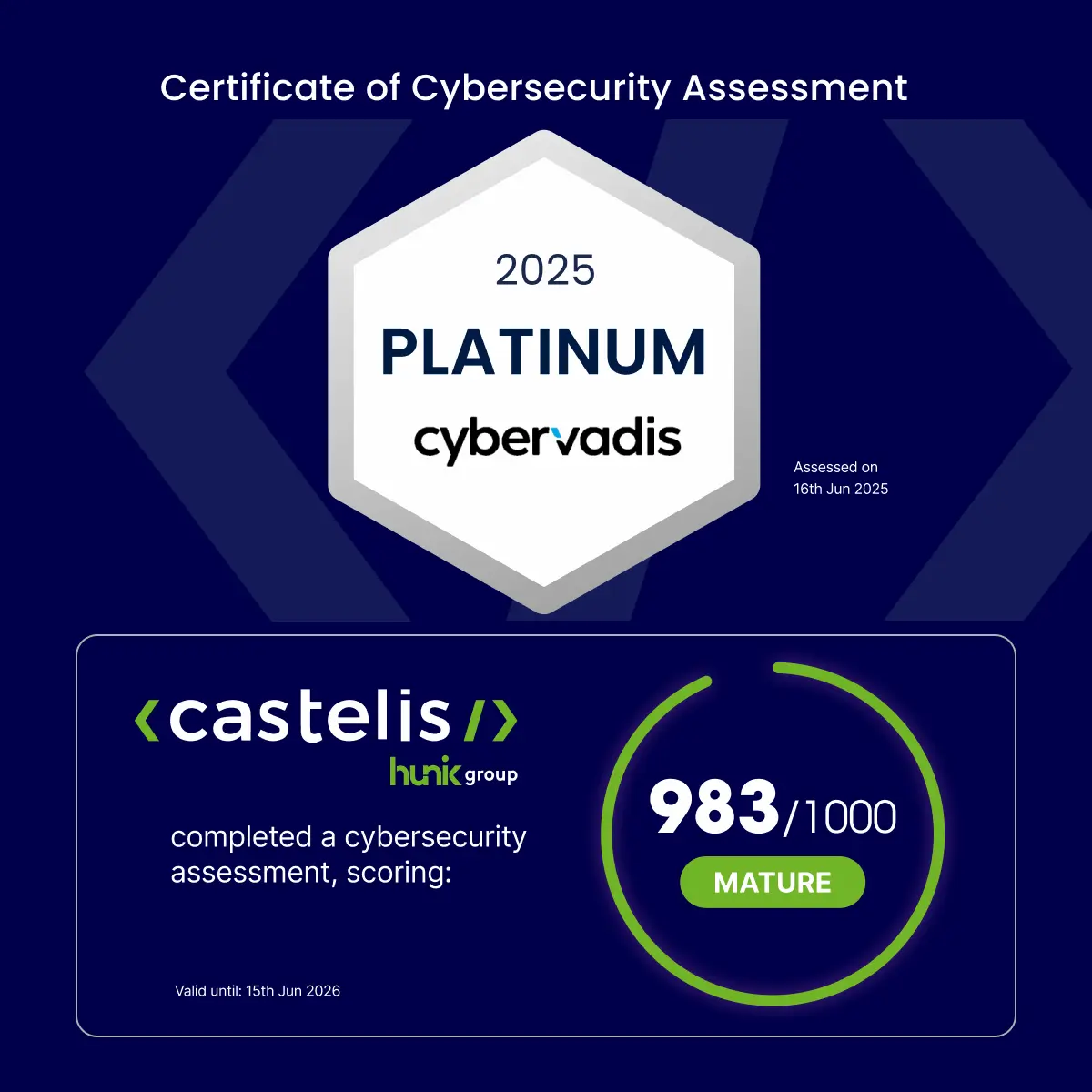

Exigences élevées et expertise reconnue

Castelis est titulaire de la médaille Platine CyberVadis 2025 (983/1000) et certifié ISO 27001:2022, attestant d’un haut niveau d’exigence en cybersécurité et en gouvernance.

Pour nos clients, c’est l’assurance de s’appuyer sur un partenaire dont les pratiques sont certifiées et alignées avec les meilleures exigences du marché.

/

Questions fréquentes — sécurité technique

Les audits sont recommandés lors de changements majeurs du SI, avant une mise en production sensible ou de manière régulière pour maintenir un niveau de sécurité adapté aux menaces actuelles.

Les tests sont cadrés en amont afin de limiter les impacts sur la production. Selon le contexte, ils peuvent être réalisés hors production ou avec des précautions adaptées.

Le Purple Team permet de rapprocher les équipes offensives et défensives pour améliorer la détection des attaques et renforcer les capacités de réponse, dans une logique pédagogique et d’amélioration continue.

Parlons de votre projet